Un nuovo malware è apparso in scena in questi giorni. Si camuffa come se fosse il noto IT Alert (sistema di allarme nazionale), ma in realtà punta ai conti in banca.

Queste sono le ultime notizie da D3Lab, specializzata nella ricerca e analisi di minacce informatiche.

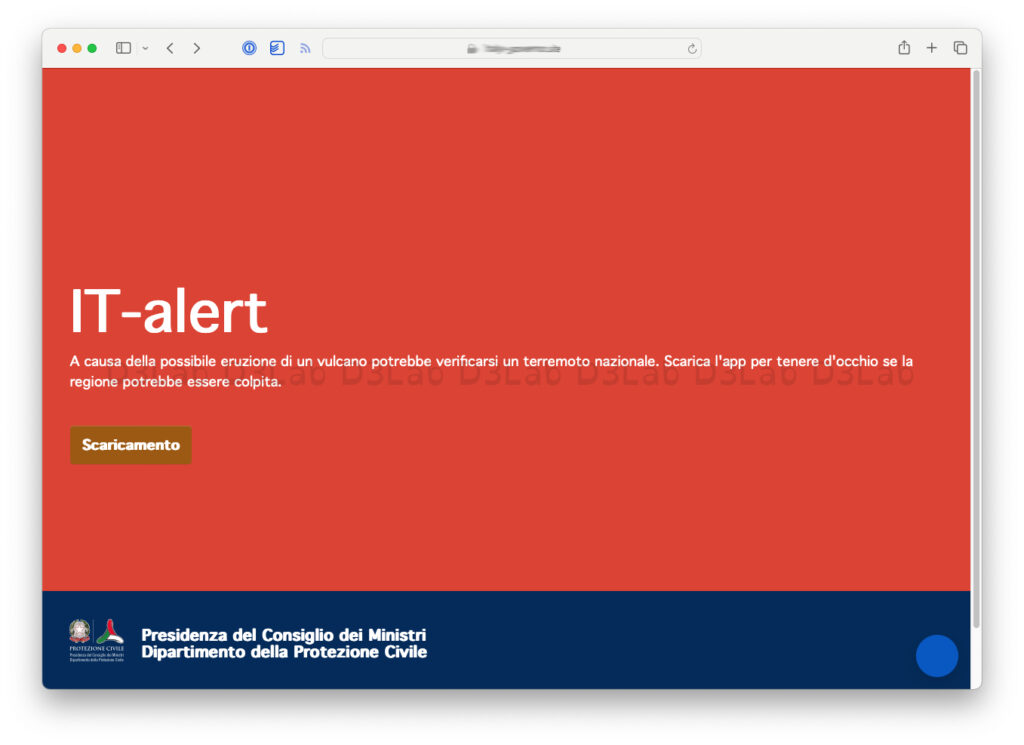

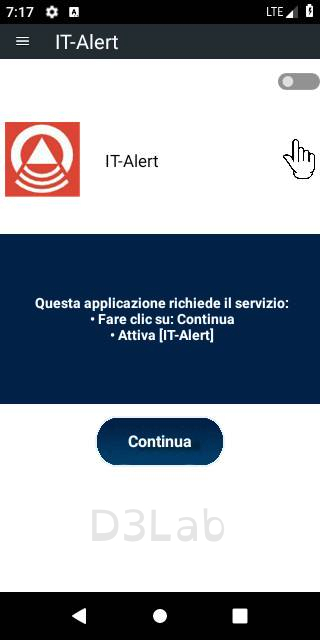

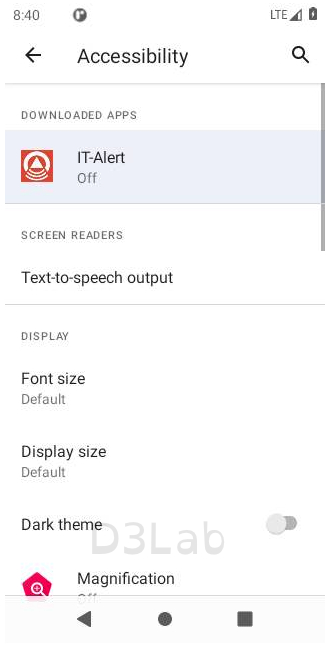

Il virus, che sfrutta i codici del noto spyware SpyNote, viene installato quasi consapevolmente dalla vittima per mezzo di un falso sito web, dall’apparenza simile a quella di IT Alert.

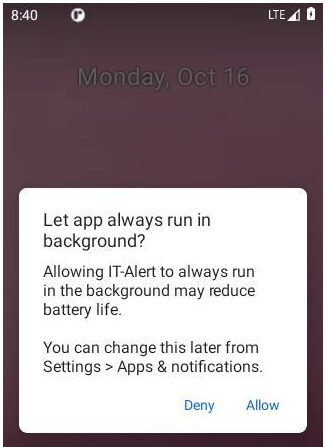

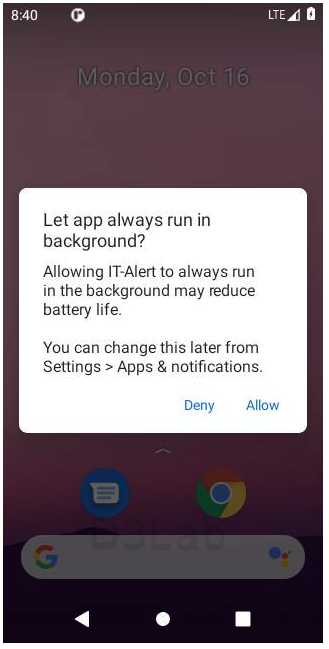

Quando, nel dispositivo Android, verranno eseguiti il download e la successiva installazione (con i relativi permessi) del malware, la propria privacy, oltre che il proprio conto in banca, saranno estremamente esposti da attori malevoli.

Se invece saranno gli iPhone (con iOS) o dispositivi desktop a visitare la pagina fraudolenta, questi ultimi vengono semplicemente reindirizzati al sito web ufficiale di IT Alert, secondo D3Lab.

I pericoli

Perché questo virus è così pericoloso? La risposta risiede nella sua capacità di gestire il flusso d’informazioni e lo smartphone stesso.

La potenza con cui attacca i sistemi Android è tale che perfino la posizione e la velocità di movimento attuale possono essere rilevate e aggiornate costantemente.

Questo è anche quanto si apprende da D3Lab e CERT-AGID.

All’insaputa dell’utente, SpyNote – operando silenziosamente, in quanto applicazione anomala – non appare tra le recenti app installate. Quindi anche se l’app fraudolenta che si finge IT Alert è installata, sembrerà tutto normale. E la parte malevola del codice, ovvero dell’applicazione, non sarà così appariscente.

Il malware, inoltre, impedisce l’installazione e l’aggiornamento di applicazioni nel dispositivo; causa inoltra la comparsa di pagine web truffa, che assomigliano a quelle legittime ma raccolgono dati sensibili.

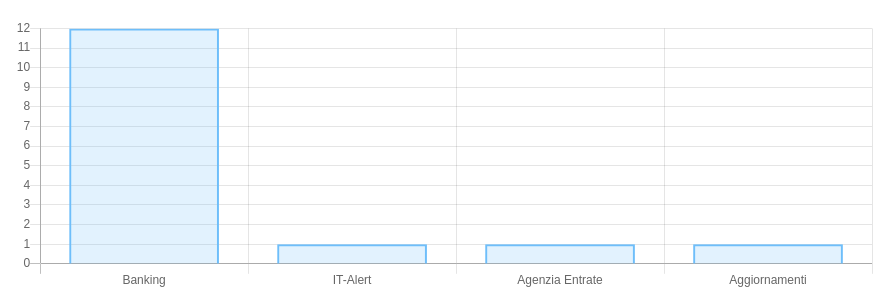

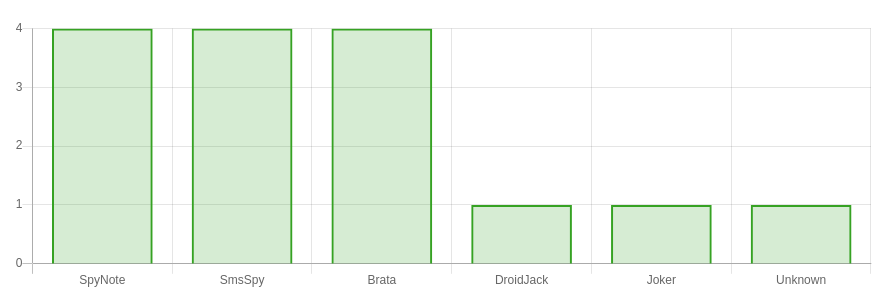

SpyNote è di tendenza

CERT-AGID rende noto come questo spyware abbia continuato a diffondersi, tra i tentativi di attacchi informatici, indirizzati ai sistemi operativi Android.

E nelle sue campagne di contrasto agli attacchi informatici, il team ha osservato quanto sia ancora tra i preferiti fra i vari malware.

Infatti come già analizzato in precedenza, tra le caratteristiche che spiccano c’è la sua indiscrezione, ovvero l’utente difficilmente si accorge della sua presenza e che sta operando. E questo porta ovviamente a ricavare non solo dati bancari, ma anche personali, che non si limitano alla posizione, data la possibilità di accedere al telefono e quindi alla sua fotocamera e memoria.

E si tratta, infatti, di spionaggio. Poiché anche l’accesso al microfono permette la raccolta di informazioni, o meglio discussioni, sensibili.

Certo, il tema bancario è maggiormente sfruttato negli attacchi informatici di questo virus, che permette di leggere il codice di conferma inviato via Sms, per accedere al conto.

In altre parole, solitamente gli istituti bancari utilizzano l’autenticazione a due fattori (2FA), per una maggiore sicurezza del conto del cliente. E quando si accede, verrà mandato un Otp (One time password) contenente il codice da inserire per l’autenticazione.

Ma questo processo può essere intercettato, come appena osservato, se il dispositivo ha installato, ad esempio, il virus SpyNote.

In aggiunta, esso può registrare le telefonate, così come quello che accade nello schermo. Catturando, così, delle immagini; o rielaborando l’audio per trascriverlo.

Tutto questo è possibile anche dai permessi che si concede, simulando il tocco da parte dell’utente nell’attivarli.

Conclusione

Diffidare da applicazioni fraudolente e non attendibili; si consiglia in generale di installare applicazioni affidabili, dagli store ufficiali.

Nonostante SpyNote sembra essere indirizzato principalmente a svuotare i conti correnti delle vittime, ha l’occorrente per operazioni più sofisticate come quelle di spionaggio e più in generale, la raccolta di informazioni.