Questo articolo è l’ultima parte di una serie di quattro articoli: Uccisioni, soldi e spie. Un’operazione a scopo di lucro delle forze armate cinesi.

Nel corso dei decenni, parti dell’esercito, dello Stato, delle imprese e del mondo accademico della Cina, si sono intrecciate e organizzate intorno a un unico obiettivo: il furto di segreti dall’Occidente. Questo sistema di furti funziona impunemente, alimentando l’economia e l’alta tecnologia militare della Cina a spese di altri Paesi. Soltanto gli Stati Uniti vengono derubati ogni anno per un valore di migliaia di miliardi.

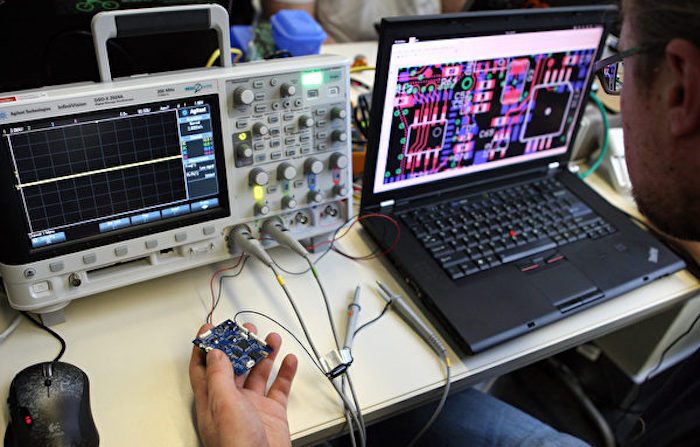

Gli Stati Uniti, decisamente in ritardo nel gioco, hanno iniziato a reagire. Nel maggio del 2014, il Dipartimento di Giustizia degli Usa ha fatto notizia accusando cinque hacker dell’Unità 61398 dell’esercito cinese, per il loro presunto ruolo nel furto nel settore industriale.

Il sistema, tuttavia, non si limita agli hacker militari. Numerose organizzazioni in tutta la Cina funzionano da ‘centri di trasferimento’ dove si elaborano le informazioni rubate per trasformarle in progetti utilizzabili. I programmi ufficiali facilitano il furto, e l’intero sistema funziona grazie al legame tra funzionari governativi, ufficiali militari, dirigenti aziendali e accademici di tutta la Cina, il tutto sostenuto dalla corruzione.

C’è un flusso costante di notizie su attacchi informatici e di spie che rubano tecnologia dall’Occidente, ma la vera entità degli attacchi informatici e delle violazioni commesse dalle spie va ben al di là di ciò che viene riferito.

Questo articolo è l’ultimo dei quattro di un’inchiesta durata due anni di lavoro. Avvalendosi della conoscenza di esperti di intelligence e sulla sicurezza, rivela il funzionamento interno di un programma autorizzato dallo Stato volto a derubare l’Occidente e ad alimentare la crescita economica e la forza militare della Cina.

«Stiamo vedendo solo una frazione delle effettive violazioni di dati riportate negli Stati Uniti. Molte delle violazioni di dati riportate nel 2014 sono state effettuate ai danni di rivenditori. In tali casi, è richiesto [per legge] che le Informazioni di identificazione personale (Pii) del consumatore compromesso vengano riportate», ha dichiarato Casey Fleming, presidente e amministratore delegato della BlackOps Partners Corporation.

Fleming si trova in una posizione unica: la sua società traccia sia le spie informatiche che quelle comuni intente a infiltrarsi nelle aziende Fortune 500. In aggiunta a ciò che riferisce la stampa, ha affermato che «centinaia di altre società non hanno dichiarato violazioni di dati temendo gli effetti di una copertura mediatica negativa – o peggio ancora, la maggior parte di queste non hanno neanche rilevato le violazioni».

Solo considerando l’anno scorso – ha aggiunto – la sua azienda ha osservato un incremento di dieci volte «nell’aggressività, nell’intensità e nella frequenza» delle attività di spionaggio interno e degli attacchi informatici ai danni delle aziende, e ritiene che il problema andrà peggiorando.

«Le ultime stime della nostra unità di intelligence sono che la società e l’economia degli Stati Uniti stanno perdendo ogni anno l’equivalente di circa 5.000 miliardi [di dollari], o di oltre il 30 per cento del Pil del Paese, nel caso in cui si sommi il valore dei furti tecnologici subiti», ha detto Fleming.

«Non ci vorrà molto perché ogni cittadino americano venga colpito dalla portata di questo assalto di spionaggio industriale, sotto forma di perdita di posti di lavoro, prezzi più elevati e una qualità inferiore della vita».

MOLTEPLICI FONTI

Secondo quanto sostiene Josh Vander Veen, direttore del servizio Incident Response presso la SpearTip, una società di controspionaggio informatico, l’ampia portata dei furti nasce dal controllo del regime cinese su quasi tutti gli aspetti della sua società.

Vander Veen è un ex agente speciale del Controspionaggio dell’esercito degli Stati Uniti e ha indagato per oltre una dozzina di anni sulle operazioni di spionaggio straniero.

«Il governo cinese tiene sotto controllo molte delle sue industrie nazionali» ha detto. Inoltre, le piattaforme che utilizza per i furti nel settore economico comprendono «i centri di trasferimento, gli attacchi informatici e la ricerca accademica nelle università degli Stati Uniti».

E mentre da un lato il regime cinese agisce con un sistema molto esteso per rubare ed elaborare la proprietà intellettuale, dall’altro si arricchisce, sviluppando nuovi prodotti sulla base delle informazioni rubate. Molte volte, i prodotti cinesi realizzati grazie ai dati rubati alle aziende americane, vengono poi rivenduti negli Stati Uniti a circa la metà del prezzo del prodotto originale americano.

«Sono molto affaccendati e impiegano in effetti in questa attività molto personale e molto tempo», ha detto Vander Veen. «Ma in realtà si tratta solo di una frazione del costo e di una frazione del tempo che richiederebbe ottenere questa tecnologia attraverso un processo di ricerca».

Quando si cerca di comprendere l’uso da parte del regime cinese del furto in campo industriale e il coinvolgimento nell’operazione delle sue forze armate, aziende e università, «dovremmo vedere la situazione dal punto di vista dell’obiettivo cinese», ha detto Richard Fisher, ricercatore presso l’International Assessment and Strategy Center.

«In un certo senso è molto chiaro, tuttavia non vogliamo accettare ciò che vediamo proprio davanti ai nostri occhi», ha detto Fisher, aggiungendo che qualsiasi organizzazione che dispone di una cellula del Partito Comunista Cinese «è in grado di condurre operazioni di intelligence o militari».

Secondo quanto riferisce un cliente della BlackOps Partners Corporation, che intrattiene rapporti commerciali di alto livello in Cina e che ha preferito rimanere anonimo, dal momento che quasi tutte le aziende cinesi sono tenute ad avere loro assegnati funzionari del Partito Comunista Cinese, l’idea di società ufficiali ‘gestite dallo Stato’ può anche risultare ingannevole.

«A qualsiasi azienda che ha più di cinquanta dipendenti viene assegnato un funzionario del Governo», ha detto la fonte. «È questa la legge in Cina».

In Cina, a separare il Governo dalle industrie private, l’esercito dal Governo e i privati dall’esercito, ci sono solo delle linee vaghe e confuse. Anche il sistema di furto nel settore industriale ha luogo allo stesso modo attraverso tutti e tre questi settori.

UNA STORIA DI IMITAZIONE

Sebbene le attuali violazioni attirino spesso l’attenzione, c’è ben poca consapevolezza riguardo a ciò che accade dopo che le informazioni sono state rubate.

Per comprendere come funziona il sistema e come si è sviluppato, si deve conoscere una piccola parte di storia, e questa ha inizio con la Guerra Fredda e con le relazioni tra il regime cinese e l’Unione Sovietica.

Una fonte con conoscenza diretta del sistema del regime cinese riguardo al furto della tecnologia per studiarne il funzionamento, ha spiegato a Epoch Times come si è sviluppato. Il regime cinese ha copiato le pratiche utilizzate dai sovietici – ha detto – tuttavia i suoi leader le hanno trasformate in maniera cruciale per adattarle al meglio all’allora mancante abilità tecnica della Cina.

Per esempio, se una spia sovietica avesse rubato il progetto di una videocamera spia Usa, questo sarebbe stato inviato a un centro di ricerca dove gli ingegneri sovietici avrebbero tentato di riprodurre la tecnologia così com’è.

Con la Cina l’approccio è stato molto differente. La fonte ha spiegato che a quel tempo, il regime cinese aveva poche illusioni riguardo al divario tecnologico tra la Cina e gli altri Paesi. Così, laddove i sovietici avrebbero iniziato il loro processo di contraffazione dall’alto – ha detto – i cinesi avrebbero iniziato il loro dal fondo.

Se una spia cinese avesse messo le mani sulla stessa ipotetica videocamera spia menzionata prima, anche lei allo stesso modo avrebbe inviato i progetti a una struttura di ricerca. Tuttavia, piuttosto che cercare di replicare la videocamera, gli esperti avrebbero ricercato le precedenti generazioni della tecnologia impiegata e prima di tutto avrebbero imparato a costruire questa.

Avrebbero inviato delle spie per raccogliere le informazioni disponibili pubblicamente inerenti ai primi modelli della tecnologia mirata, acquistato nei negozi le generazioni successive di quella tecnologia e mandato degli studenti a studiare e a lavorare all’estero nel settore oggetto d’interesse.

Il processo avrebbe fornito loro una base di conoscenze, e quando sarebbero stati finalmente pronti per studiare il funzionamento della tecnologia della generazione più moderna del dispositivo, avrebbero potuto facilmente vedere quali parti erano state aggiornate e quali modifiche erano state fatte rispetto alle precedenti generazioni della tecnologia.

Secondo la fonte, l’approccio cinese era significativamente più veloce e più conveniente rispetto a quello sovietico.

CENTRI DI TRASFERIMENTO

L’attuale sistema del regime cinese di elaborazione e riproduzione dei progetti dell’ingegneria rubata attraverso lo studio del suo funzionamento, è cresciuto significativamente più di quanto non avesse fatto durante la Guerra Fredda e si è sviluppato da un’operazione strettamente militare in un sistema che permea l’intero regime cinese.

Dopo che qualcuno ruba dei segreti commerciali per il regime cinese, l’informazione serve a poco fino a quando non viene elaborata o ne viene studiato il funzionamento. Questa parte del lavoro è gestita da una vasta rete di ‘centri di trasferimento’.

«Non c’è niente di simile in nessun’altra parte del mondo», affermano William C. Hannas, James Mulvenon e Anna B. Puglisi nel loro libro uscito nel 2013, China’s industrial espionage [Lo spionaggio industriale della Cina, ndt].

«Il sistema è enorme, degno di una Nazione da 1,3 miliardi di persone, e opera su una scala tale da rendere insignificante l’industria scientifica e tecnologica propria della Cina», affermano gli autori. «Stiamo parlando di un sistema elaborato e comprensivo, atto a individuare le tecnologie straniere, acquisirle con ogni mezzo immaginabile e convertirle in armi e merci concorrenziali».

I dipartimenti incaricati di studiare il funzionamento sono chiamati ufficialmente ‘Centri nazionali di trasferimento tecnologico della Cina’ o ‘Organizzazioni nazionali di dimostrazione’. Il libro osserva che questi centri hanno iniziato a operare in Cina nel settembre 2001 e sono stati «inseriti in una politica strategica» nel dicembre 2007 attraverso il ‘Piano nazionale di attuazione e promozione del trasferimento tecnologico’.

Secondo quanto riporta il libro, si stima che i ‘centri di dimostrazione’ in funzione in Cina siano attualmente 202. Tuttavia, dal momento che i 202 centri fungono da «modelli di emulazione per altre strutture di trasferimento», il loro numero potrebbe essere più alto.

Giusto per citare solo alcuni dei centri di trasferimento, sono inclusi: l’Amministrazione statale per gli Affari degli Esperti all’estero sotto il Consiglio di Stato, l’Ufficio della Scienza e della Tecnologia sotto l’Ufficio degli Affari cinesi all’estero e il Centro nazionale di Trasferimento tecnologico sotto l’Università della Scienza e della Tecnologia della Cina orientale.

Le organizzazioni non cercano di nascondere la loro funzione. Gli autori citano uno studio cinese sui centri di trasferimento, in cui si afferma che la loro funzione è quella di «convertire la tecnologia avanzata estera in capacità di innovazione nazionale» e perfino si raccomanda di «rendere il trasferimento della tecnologia ancor più la caratteristica principale della nostra innovazione tecnologica».

«Il loro statuto stabilisce esplicitamente ‘la tecnologia interna ed estera’ come obiettivi per la ‘commercializzazione’», affermano gli autori.

I centri di trasferimento svolgono diversi ruoli, tra cui l’elaborazione della tecnologia rubata, lo sviluppo di progetti di ricerca cooperativa tra scienziati cinesi e stranieri e l’esecuzione di programmi volti a coinvolgere i cittadini cinesi che hanno studiato all’estero.

La crescita economica della Cina può essere attribuita a questo sistema di «minimale investimento nella scienza di base grazie a un apparato di trasferimento tecnologico che ha funzionato – per lo più in maniera non ufficiale – assimilando realizzazioni di proprietà straniera, mentre il mondo è rimasto a guardare e non ha fatto nulla», si afferma nel libro.

Gli autori sostengono che il regime cinese non avrebbe potuto aver subito la trasformazione economica di cui il mondo è adesso testimone, «né aver sostenuto l’attuale progresso, senza aver avuto accesso, a basso costo e senza restrizioni, alle tecnologie di altri Paesi».

Le loro conclusioni si allineano con un rapporto del 2010 dell’Agenzia per la Riduzione della minaccia del Ministero della Difesa degli Stati Uniti, nel quale si sostiene che la modernizzazione dell’esercito cinese dipende «in larga misura dagli investimenti nelle infrastrutture in campo tecnico-scientifico della Cina, dalle riforme della sua industria della difesa e dall’approvvigionamento di armi avanzate dall’estero».

Aggiunge inoltre che il furto della tecnologia attuato dal regime cinese è unico in quanto, in conformità al sistema, da autonomia «agli istituti di ricerca, alle aziende e ad altre entità, di elaborare sistemi di raccolta dati in base alle loro esigenze specifiche».

UN ESERCITO FAMELICO

Nel furto delle informazioni, l’Esercito di Liberazione del Popolo (Pla) del regime cinese riveste un ruolo speciale. L’esercito ha la necessità di coprire una parte delle proprie spese, e nel corso dei decenni questo concentrarsi sul reperimento di fonti esterne di liquidità, ha reso i suoi leader militari alcune tra le persone più potenti della Cina.

Secondo un libro dal titolo China’s economic dilemmas in the 1990s: The problems of reforms, modernization, and interdependence [I dilemmi economici della Cina negli anni 90: I problemi delle riforme, della modernizzazione e dell’interdipendenza, ndt], il Pla, per i suoi programmi di ricerca e sviluppo, fa particolarmente affidamento su fonti esterne.

«Con solo il 70 per cento dei costi operativi per mantenere le truppe coperti dal bilancio dello Stato – si afferma – il Pla deve occuparsi delle spese restanti e in aggiunta reperire dei fondi supplementari per la modernizzazione».

In Cina, proprio come la linea di separazione tra il governo e le imprese private, anche quelle tra l’esercito e lo Stato, e tra l’esercito e i privati, sono sottili.

Ci sono molti alti funzionari del Pla che ricoprono anche posizioni di alto livello nelle aziende statali e molti di questi individui ricoprono pure cariche di alto livello nel Partito Comunista Cinese al potere.

Sotto l’attuale leader del regime cinese Xi Jinping, «un numero senza precedenti di quadri di alto livello del labirinto del Paese, il complesso jungong hangtian (dell’industria militare e della tecnologia spaziale), vengono inseriti ai più alti livelli degli organi del Partito-governo o trasferiti alle amministrazioni regionali», afferma un rapporto del 25 settembre 2014 della Jamestown Foundation, un istituto di ricerca e analisi statunitense.

L’ex leader del Partito Comunista Cinese Jiang Zemin aveva riformato il sistema alla fine degli anni 90, quando il panorama delle grandi imprese in Cina era quasi completamente controllato dall’esercito. Secondo diversi esperti, tuttavia, i cambiamenti che Jiang ha fatto consistevano semplicemente nell’aver spostato il controllo dall’esercito nelle mani di coloro che erano divenuti poi responsabili delle imprese.

«Si sono disposti come nel film Il Padrino, dove in un dialogo si dice: “Tu sei il responsabile delle banchine e io sono il responsabile dello strozzinaggio”», ha affermato in un’intervista telefonica William Triplett, ex consigliere capo della Commissione delle Relazioni con l’estero del Senato Usa.

Le ‘riforme’ hanno essenzialmente spostato il sistema dalla gestione militare a quella statale, consentendo nel contempo ai funzionari di alto livello dell’esercito e a quelli del Partito Comunista di mantenere forti interessi nelle imprese, così da impedire che il loro potere terminasse con il termine delle loro carriere militari.

L’esercito del regime cinese mantiene «da qualche parte negli Stati Uniti tra le 2.000 e le 3.000 società di copertura, e la loro unica ragione di esistere è quella di rubare e sfruttare la tecnologia degli Stati Uniti», ha detto in un discorso del 2005 Lisa Bronson, vice sottosegretario della Difesa per la Politica della sicurezza e la controproliferazione della tecnologia.

Successivamente, secondo quanto sostenuto nel rapporto del 2010 dell’Agenzia per la Riduzione delle minacce sotto il Ministero della Difesa degli Stati Uniti, l’ex vice direttore dell’Fbi per il controspionaggio ha affermato che il regime cinese gestisce negli Stati Uniti oltre 3.200 società di copertura dell’esercito votate al furto.

LO STATO ALLA GUIDA

Sebbene questo sistema di furto sponsorizzato dallo Stato dia libero sfogo all’iniziativa individuale – le istituzioni si danno da fare per rubare tutto ciò che possa generare un profitto – il regime fornisce anche una direzione strategica.

Il ‘Project 863’ (chiamato anche ‘863 Program’), è stato avviato dall’ex leader del Partito Comunista Cinese Deng Xiaoping nel marzo 1986. Secondo un rapporto del 2011 dell’Ufficio nazionale del Controspionaggio esecutivo (Oncix) degli Usa, il progetto «fornisce finanziamenti e orientamento per i tentativi di acquisizione clandestina della tecnologia e delle informazioni economiche sensibili degli Stati Uniti».

Nel suo stato originale, il Project 863 ha preso di mira sette differenti settori: quello biotecnologico, quello spaziale, quello della tecnologia dell’informazione, quello della tecnologia laser, quello dei nuovi materiali e quello energetico. È stato aggiornato una prima volta nel 1992 per includere il settore delle telecomunicazioni e in seguito nel 1996 per includere quello della tecnologia marina.

Tuttavia, i programmi ufficiali del regime cinese per contribuire a facilitare il furto all’estero non si limitano solamente al Project 863. Sono inclusi anche: il ‘Torch Program’ per realizzare industrie commerciali ad alta tecnologia, il ‘973 Program’ per la ricerca, il ‘211 Program’ per ‘la riforma’ dell’università e inoltre gli «innumerevoli programmi per attirare nuovamente in Cina gli studenti cinesi che si sono formati in Occidente», come si legge nel il libro China’s Industrial Espionage.

«Ognuno di questi programmi guarda alle collaborazioni e alle tecnologie straniere per colmare i divari fondamentali», osservano gli autori, aggiungendo che incoraggiano gli esperti che si sono formati in Occidente a ritornare in Cina per contribuire allo sviluppo tecnologico del regime, o «a prestare servizio sul posto», fornendo importanti informazioni, acquisite lavorando nelle aziende occidentali.

Gli autori citano un documento dal regime cinese in cui si afferma che il Project 863 conserva una biblioteca di 38 milioni di articoli open source in quasi 80 banche dati, che contengono «oltre 4 tera-byte di informazioni raccolte da pubblicazioni, rapporti militari e modelli, di provenienza americana, giapponese, russa e britannica».

IL ‘NERVO CENTRALE’

Dietro il sistema di furto c’è presumibilmente un ‘nervo centrale’ che è anche una potenza chiave all’interno del regime cinese. Diverse fonti indicano un’organizzazione nascosta profondamente nell’esercito del regime cinese, che nessuno altrimenti noterebbe.

Secondo quanto riferisce una fonte anonima che in passato ha lavorato presso una delle principali agenzie di spionaggio del regime cinese, una delle più potenti organizzazioni che stanno dietro il furto nel settore industriale è l’Istituto di Ricerca 61, che si trova sotto il Terzo Reparto del Dipartimento di Stato Maggiore.

In Cina, l’influenza e le relazioni sono le chiavi per il potere, e Wang Jianxin, l’uomo ritenuto a capo dell’Istituto di Ricerca 61, ha alcune potenti relazioni.

Wang è uno dei figli di Wang Zheng, che è stato il pioniere delle operazioni di intelligence del Partito Comunista Cinese sotto Mao Zedong, il fondatore della Repubblica Popolare Cinese. Wang Zheng ha tre figli, ciascuno dei quali detengono posizioni di potere in Cina.

Un altro figlio è, a quanto si dice, il vice presidente dell’Esercito Reale, le guardie ufficiali a protezione degli alti dirigenti del regime cinese nel quartier generale del Partito di Zhongnanhai a Pechino, mentre Wang Lei Lei, nipote di Wang Zheng, è l’amministratore delegato di una delle principali società finanziarie cinesi.

«L’intera famiglia ha il controllo di tutti i collegamenti», ha detto la fonte, osservando che questa disposizione, insieme ad altre relazioni della famiglia, dà loro un potere significativo sulle forze armate cinesi.

In particolare – continua la fonte – Wang Jianxin comanda gli hacker dell’esercito del regime cinese sotto il Dipartimento di Stato Maggiore. Ha detto che il numero ’61’ collocato davanti al nome di molte unità cinesi di hackeraggio sta a indicare l’appartenenza all’Istituto di Ricerca 61.

I nomi di numerose unità di hackeraggio dell’esercito cinese conosciute, iniziano con il numero ’61’. Secondo un rapporto dal Project 2049 Istitute, sono almeno 11 le unità sotto il Terzo Reparto del Dipartimento di Stato Maggiore la cui denominazione riporta il numero ’61’. Tra queste c’è l’Unità 61398, per la quale operavano i cinque hacker militari incriminati dal Dipartimento di Giustizia degli Stati Uniti nel 2014.

Non è stato possibile verificare in modo indipendente le affermazioni rilasciate dalla fonte. Le indagini su queste accuse rivelate sono frenate dalla paura nei confronti di questa misteriosa organizzazione. La fonte ha chiesto di rimanere nell’anonimato per paura di essere «ucciso nel giro di una settimana» se l’Istituto di Ricerca 61 fosse venuto a conoscenza delle informazioni che aveva rilasciato.

Un’altra fonte, un analista dell’intelligence di alto livello, al momento che è stato menzionato l’Istituto di Ricerca 61, ha immediatamente interrotto la conversazione e si è rifiutato di commentare.

Anche il cliente della BlackOps Partners Corporation ha affermato di avere simili preoccupazioni per la sua sicurezza nel parlare di questa organizzazione, tuttavia ha rilasciato alcune informazioni a riguardo. Ha detto che l’Istituto di Ricerca 61 ha sede nel distretto di Haidian nella zona nord-occidentale di Pechino. «Dal momento che loro sono il Governo», ha detto, «hanno le loro abitazioni nel distretto di Chaoyang, vicino al Parco di Chaoyang».

Ha confermato, sulla base della sua esperienza personale, che l’Istituto di Ricerca 61 è tra i principali centri di potere all’interno del regime cinese.

Secondo William Triplett, la struttura del potere del regime cinese è indipendente dalla sua struttura organizzativa. In altre parole, le unità militari che nell’organigramma si trovano diversi livelli sotto potrebbero talvolta detenere maggiore potere rispetto a quelle collocate al di sopra.

«Fondamentalmente, le osservi e pensi che siano allo stesso livello, ma in realtà non è così», ha detto Triplett.

Triplett ha aggiunto che nel corso degli anni 80 e 90, una delle più potenti unità dell’esercito cinese era il Secondo Reparto sotto il Dipartimento di Stato Maggiore, che si occupa delle operazioni di intelligence delle spie comuni (Humint).

Con l’aumento della tecnologia dell’informazione e la forte attenzione odierna sulla cibernetica – ha detto – è probabile che il potere sia passato nelle mani del Terzo Reparto, che segnala le operazioni di intelligence del regime (Sigint) e presso il quale prestano servizio gli hacker dell’esercito.

LA FINE DEL GIOCO

L’utilizzo diffuso del furto da parte del regime cinese a sostegno della sua economia è il segnale che si manifesta durante le fasi finali di ogni regime comunista, ovvero quando svanisce l’ideologia, afferma Edward Luttwak, membro associato presso il Centro per gli Studi strategici e internazionali.

Luttwak ha descritto quest’ultima fase come quella in cui il «super pragmatismo» sostituisce l’ideologia. È una fase che si manifesta in una società comunista quando la gente smette di credere «nell’eguaglianza globale» e comincia a pensare a come andare avanti a tutti i costi.

Luttwak ha portato questo esempio: se si dovesse offrire un gelato a un ideologista, questo potrebbe rifiutarlo, al suo posto una persona pragmatica lo accetterebbe, mentre una persona ‘super pragmatica’ si prenderebbe il gelato anche se non gli fosse stato offerto.

Il Partito Comunista Cinese ha iniziato come partito ideologico, ha detto. «Il problema è che quando le persone ideologiche smettono di essere ideologiche, non solo diventano pragmatiche, ma divengono poi ‘super’ pragmatiche».

«Ogni dittatura è un regno di bugie», ha detto. «Senza alcun dubbio, quello che è accaduto è che le persone al potere sono divenute super pragmatiche». In questa fase – ha aggiunto – «Tutto quello che vogliono, se lo prendono».

Articolo in inglese: EXCLUSIVE: How Hacking and Espionage Fuel China’s Growth